Das

Next-Generation-VPN

So einfach wie ein Videoanruf: XplicitTrust vereinfacht den Netzwerkzugang und macht VPNs und Netzwerksicherheit weniger lästig.

Kostenlos 30 Tage testen

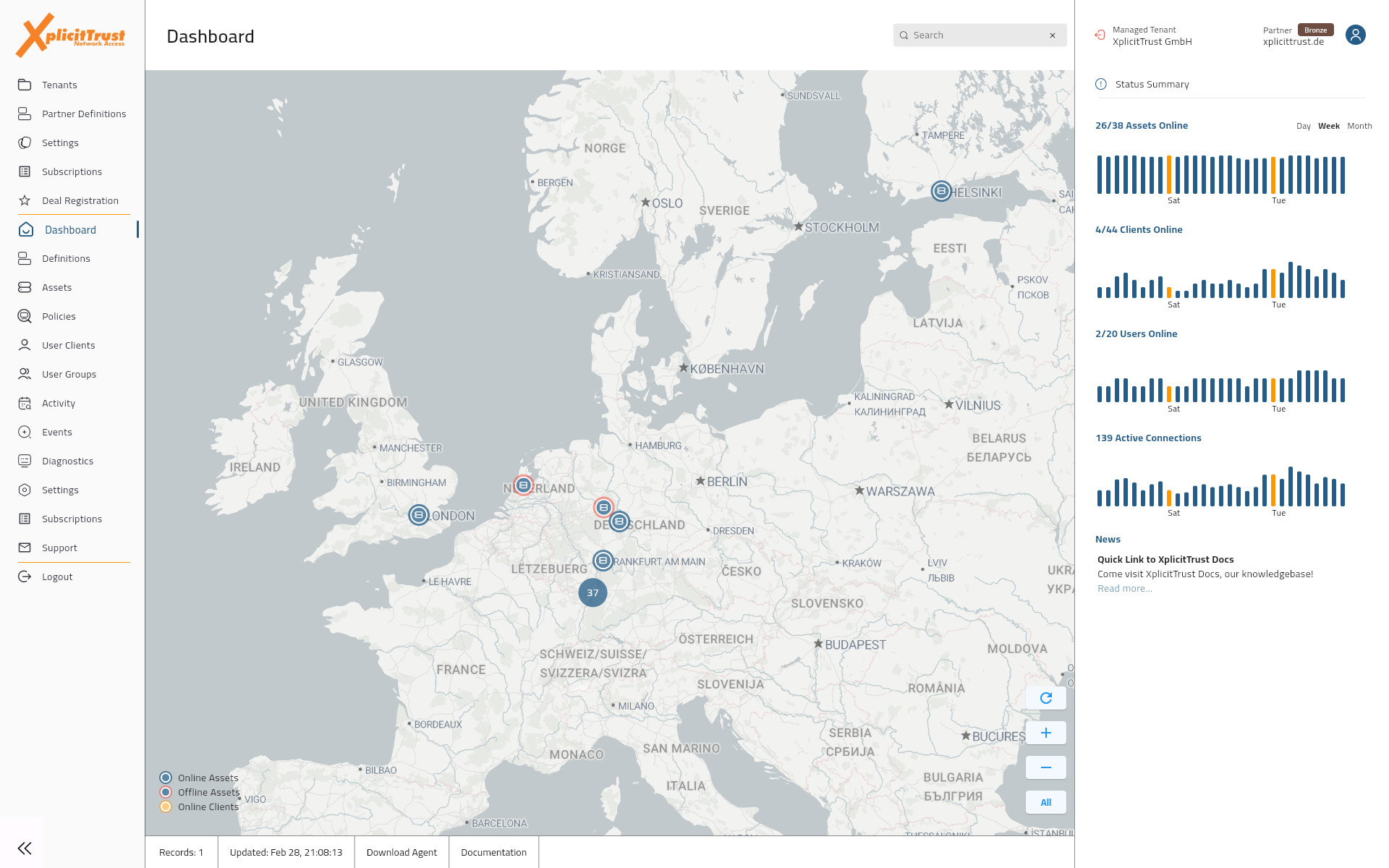

Was Admins täglich brauchen

Zugriffskontrolle, Live-Topologie, Diagnose und ein sauberes Asset-Inventar in einer Konsole.

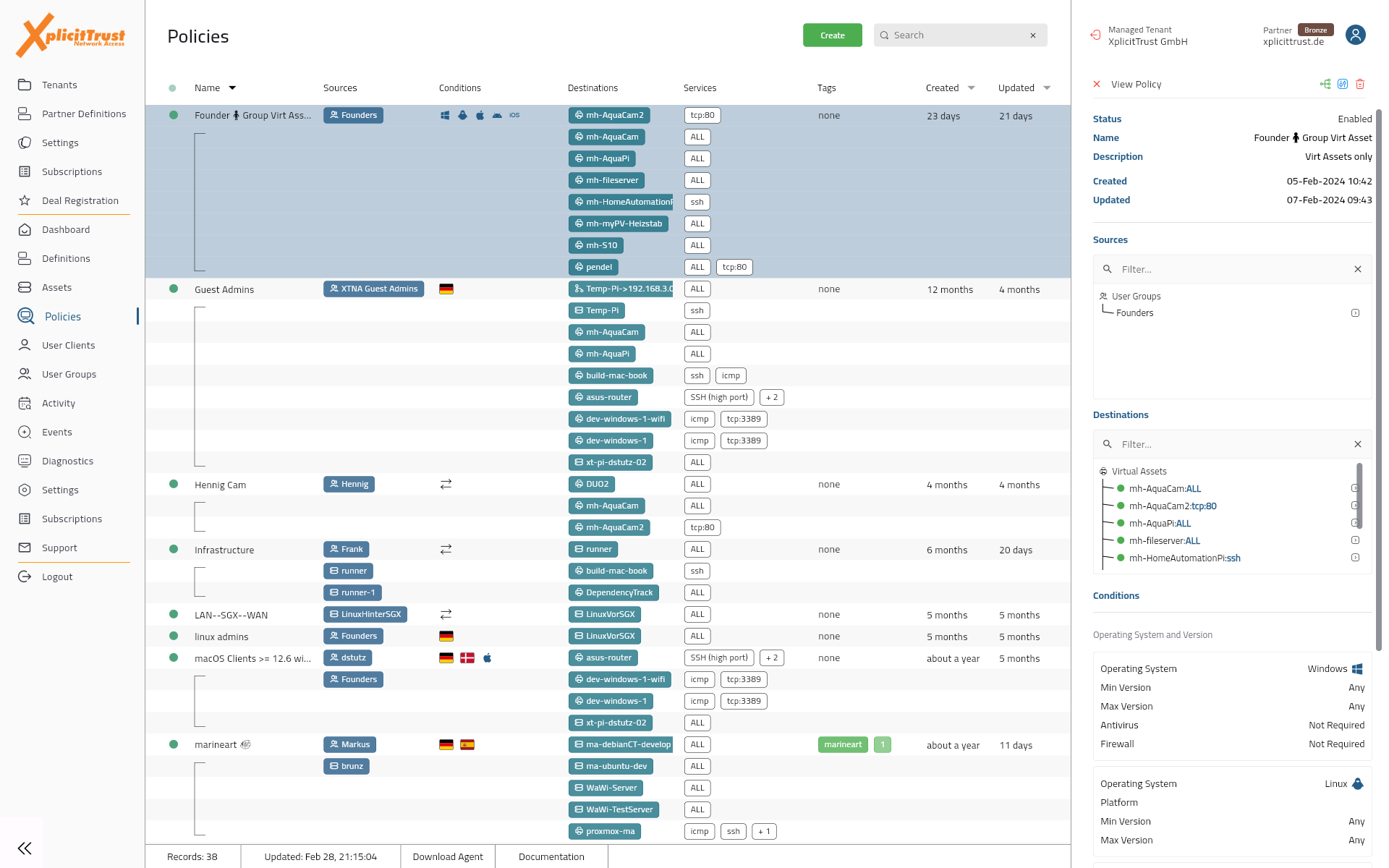

Wer worauf Zugriff hat, entscheidet die Identität

Authentifizieren Sie Nutzer gegen den IdP, dem Sie schon vertrauen, und steuern Sie den Zugriff über Gruppe, Gerätestatus, Ort oder Zeit. Keine flachen Netze, kein pauschales VLAN-Vertrauen.

- SSO mit MFA über Microsoft Entra, Google, Keycloak, BareID

- Bedingte Regeln zu Gerätestatus, Standort und Uhrzeit

- Auf einen Blick sehen, welche Geräte eine Richtlinie zulässt

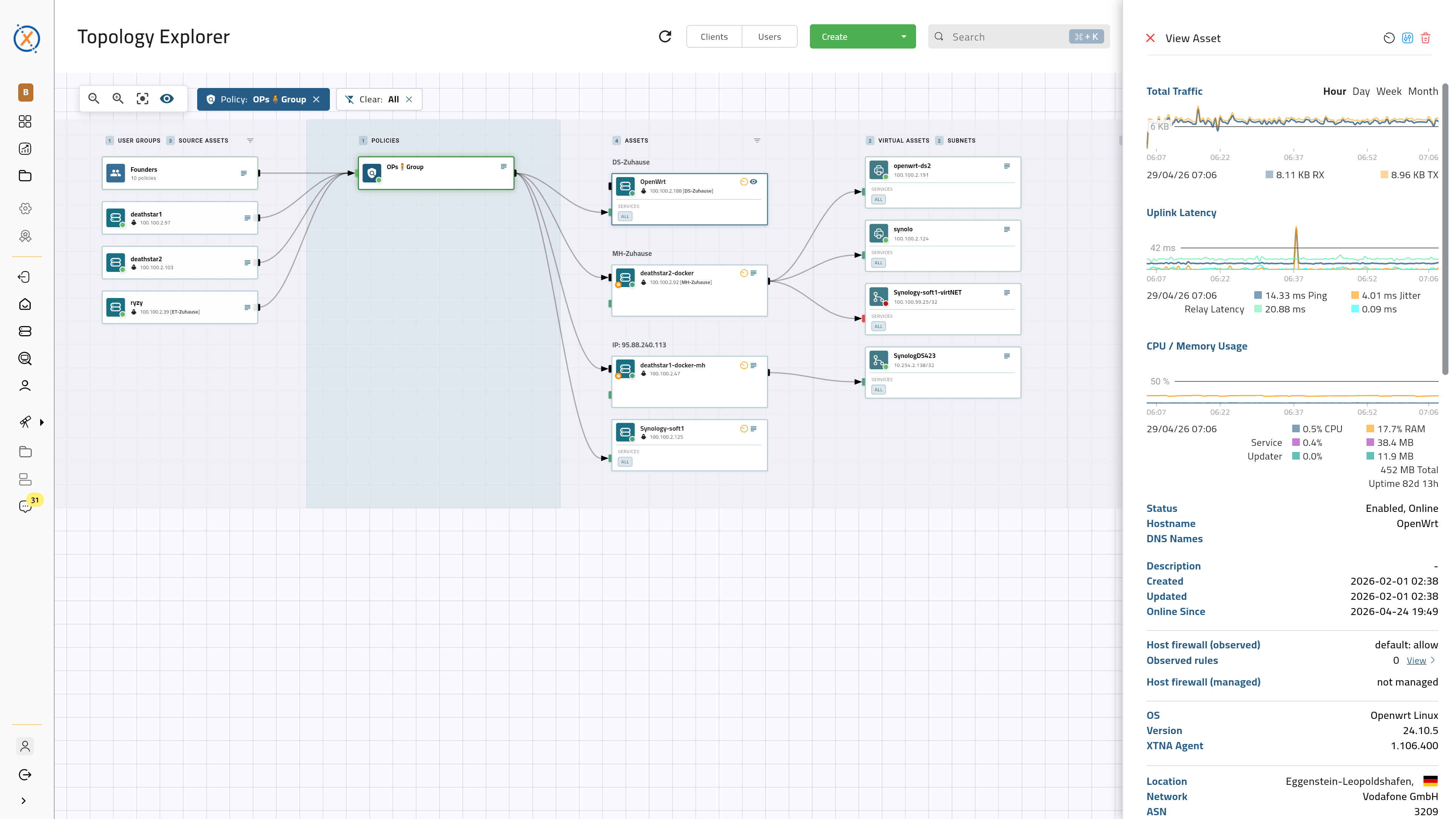

Ein Modell für das ganze Netzwerk

Benutzergruppen, Richtlinien und Assets als ein Graph, den Admins auf einen Blick erfassen und direkt bearbeiten. Arbeitet mit Learning-Mode und Network-Discovery zusammen, sodass Rollouts mit dem realen Netz starten.

- Richtlinien und Assets direkt im Graph einsehen und konfigurieren

- Learning-Mode-Traffic und Discovery-Hosts fließen ein, für einfache Rollouts

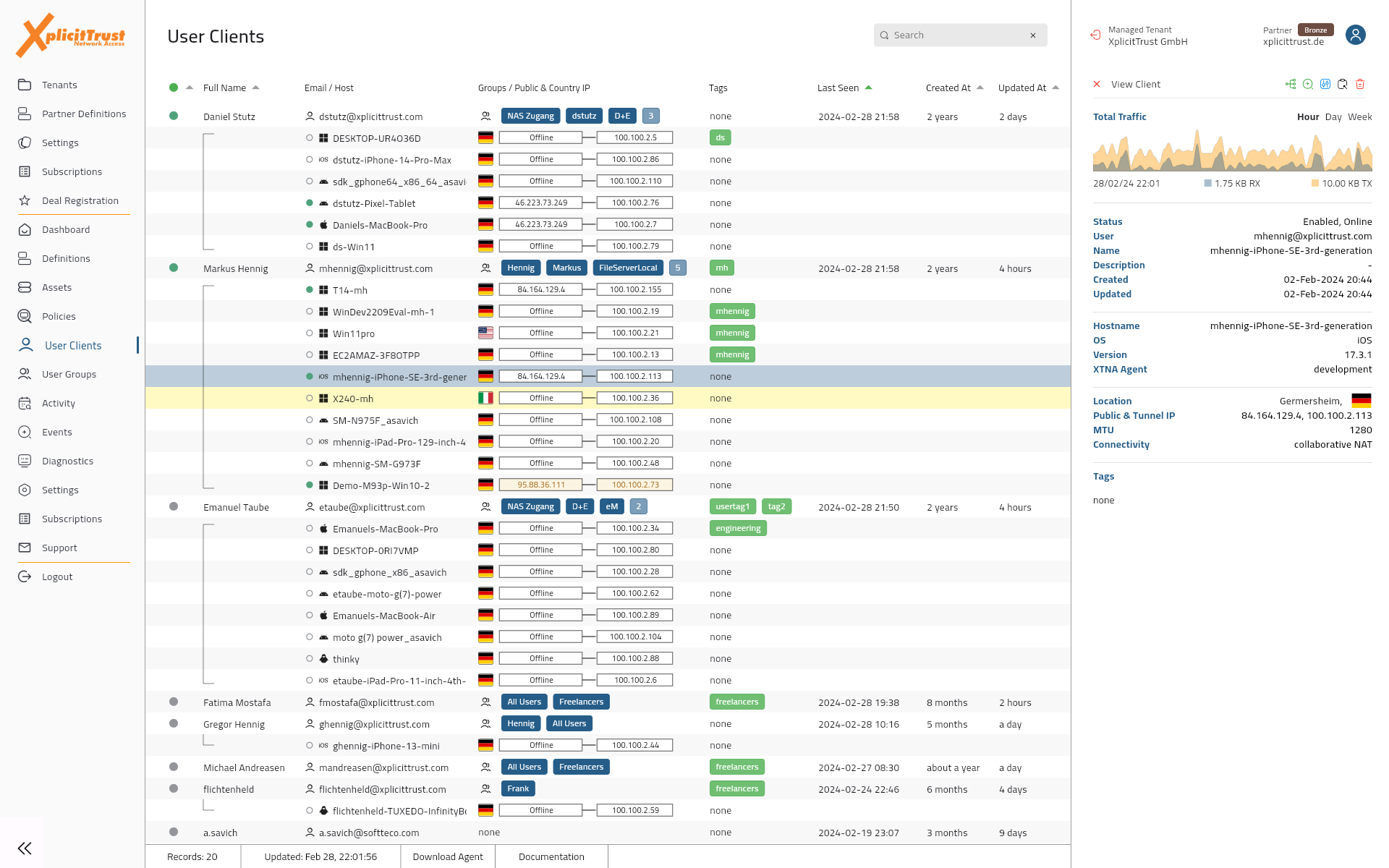

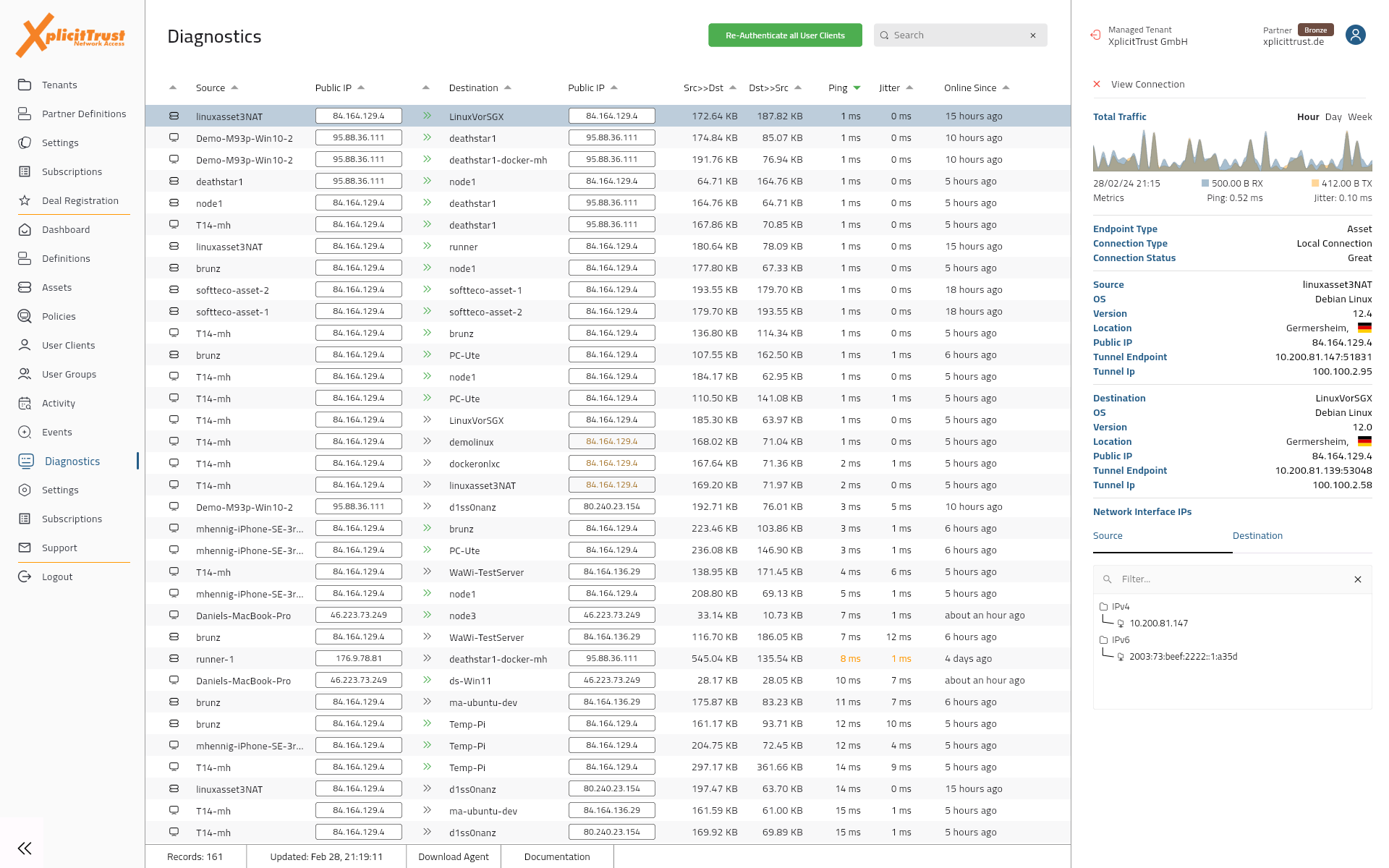

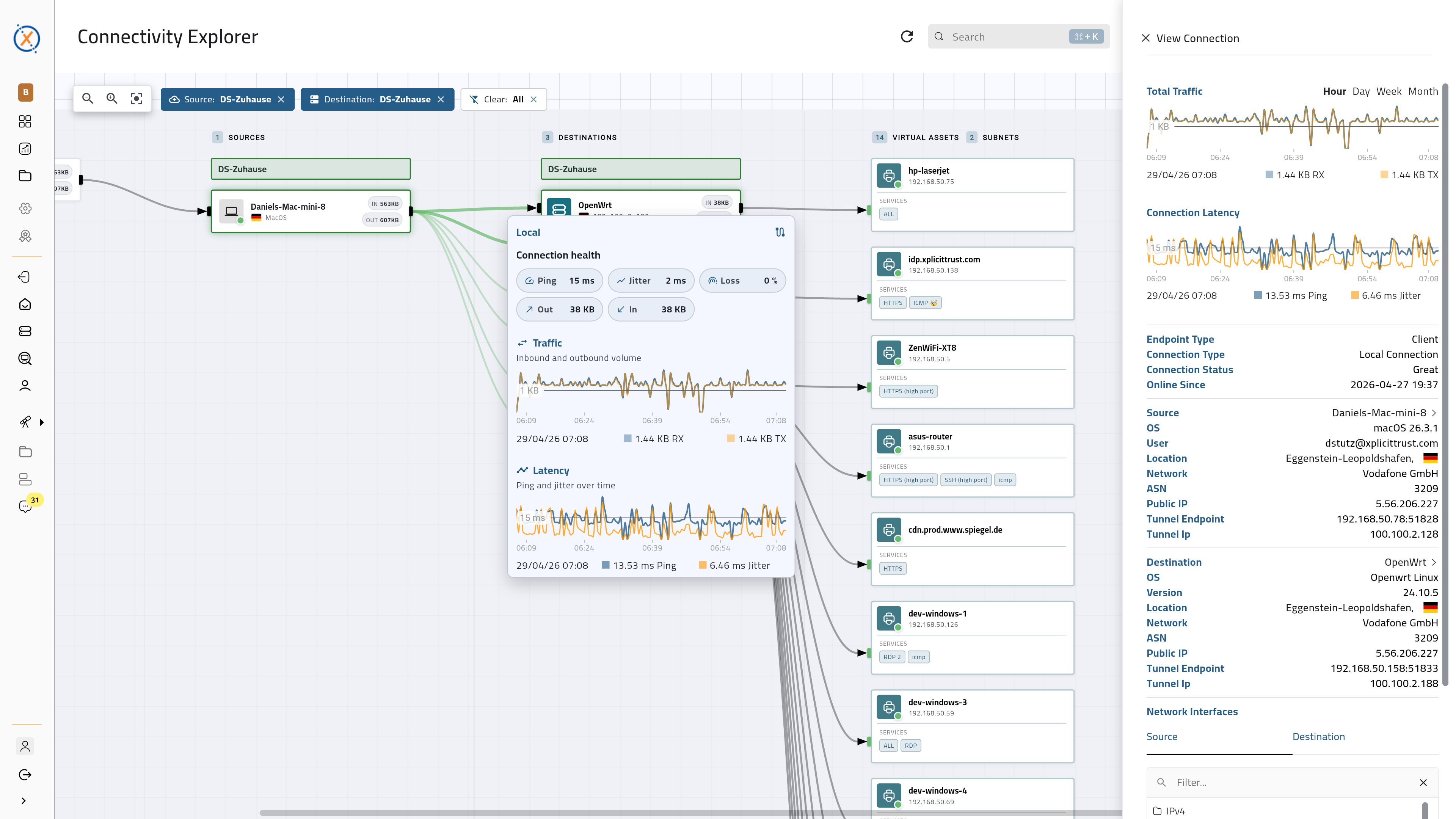

Live-Telemetrie neben CPU- und RAM-Last

Pro Verbindung RTT, Jitter, Paketverlust und Traffic, kombiniert mit CPU- und Speicherauslastung der Hosts. Queries nach Nutzer, Standort oder Application-Server zeigen, wo die Ursache eines Problems liegt.

- RTT, Jitter, Paketverlust und Traffic pro Tunnel, in Echtzeit

- Verbindungsmetriken neben CPU- und RAM-Auslastung der Hosts

- Queries nach Nutzer, Standort oder Application-Server

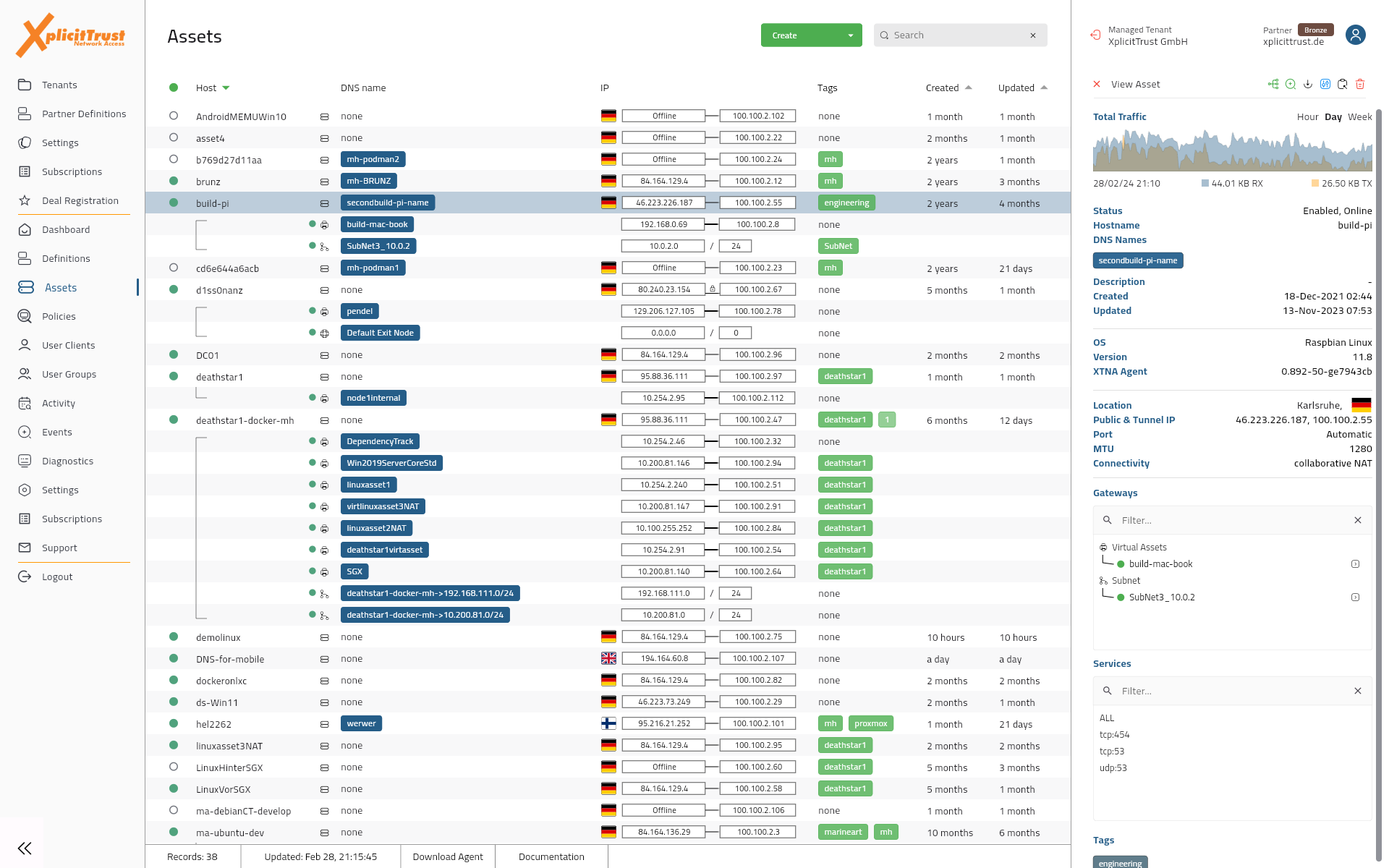

Jeder Server, Drucker und jede Kamera an einem Ort

Erfassen Sie alle Netzwerk-Assets, die etwas für Ihr Unternehmen leisten, und sehen Sie genau, welche Richtlinien Zugriff gewähren. Keine Tabellen-Tabs, keine wandernden Audit-Listen.

- Ein Inventar für Server, IoT, Container und Cloud-Dienste

- Virtuelle Ressourcen für Systeme ohne Agent

- Optionale Weiterleitung an Inspection- oder Enforcement-Knoten

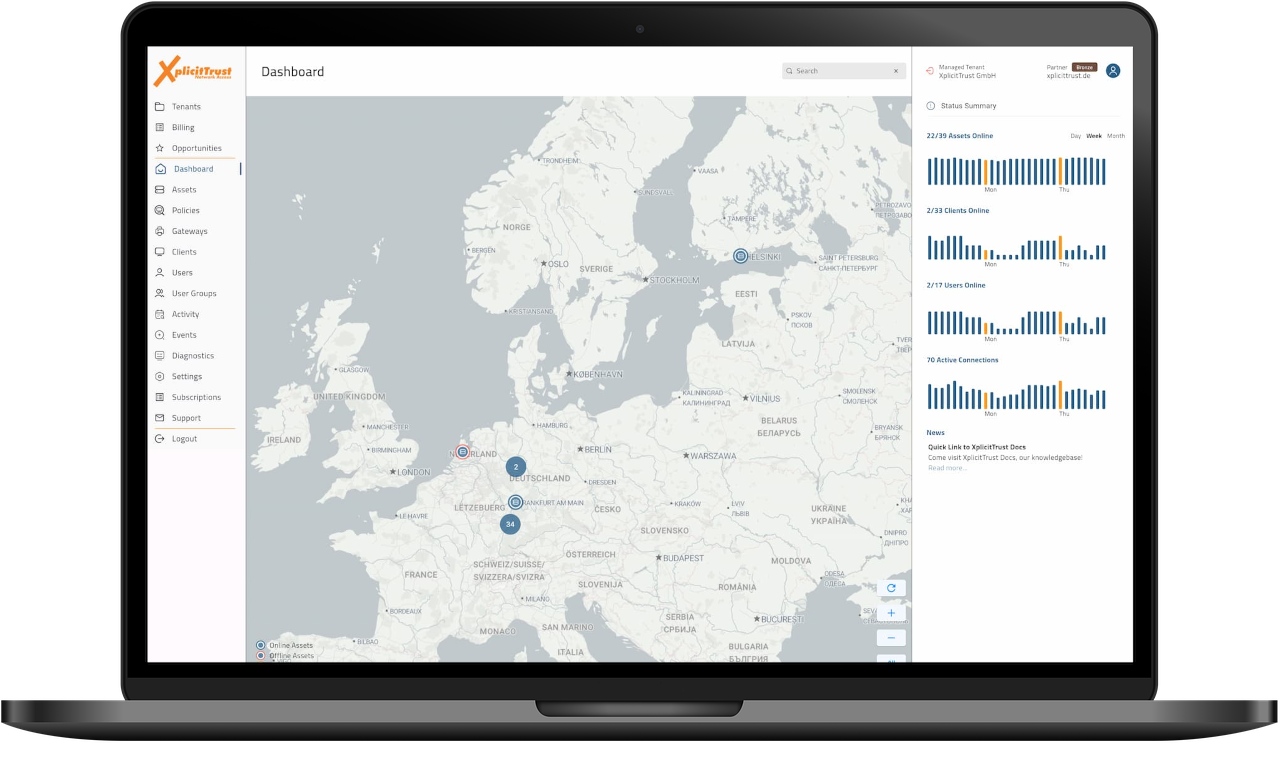

Moderner Netzwerkzugang

XplicitTrust: Netzwerkzugang so einfach wie ein Videoanruf!

Einfache Installation

Die schlanken Agenten sind im Handumdrehen installiert und benötigen nur die E-Mail-Adresse des Benutzers, sonst nichts.

Zero-Configuration Agenten

Keine Client-Konfiguration erforderlich. Nach dem Single Sign-On erhalten die Clients automatisch ihre Konfiguration und das notwendige Schlüsselmaterial.

Single-Sign On & MFA

Single-Sign-On und Multi-Faktor-Authentifizierung. Änderungen an den Benutzern bei Ihrem Identitätsprovider werden direkt übernommen.

Automatische IP-Adressverwaltung

Jedes Gerät erhält automatisch eine feste IP-Adresse im Overlay-Netzwerk. Dadurch werden Kollisionen mit bestehenden IP-Adressen vermieden.

Sie müssen Ihre Firewalls nicht anfassen

Wir arbeiten unabhängig von Ihren Firewalls. Sie müssen keine Änderungen an der Firewall oder der Netzwerkkonfiguration Konfiguration vornehmen.

Zuverlässige Verbindungen von überall

Funktioniert von überall. In Ihrem Netzwerk, unterwegs, im Zug, im Flugzeug, zu Hause, in Cloud-Rechenzentren, und mehr.

Nahtloses Roaming

Kein Verbindungsverlust beim Wechsel zwischen Standorten, WLAN-Zugangspunkten, ISPs und Uplinks, und Uplinks.

Funktioniert durch Firewalls und NAT

Wir überwinden automatisch Firewalls und beherrschen auch komplexe NAT-Szenarien. Dabei bleibt Ihr Datenverkehr verschlüsselt.

Konfigurierbare DNS-Namen

Erreichen Sie jedes Gerät über einen benutzerfreundlichen internen Domainnamen Ihrer Wahl. Oder verwenden Sie einfach die IP Adresse.

Zero Trust Policy Engine

Jede Verbindung wird kontinuierlich anhand von Identität, Geräte-Posture und Zugriffsrichtlinien bewertet. Die Zero Trust Policy Engine von XplicitTrust entscheidet, wer welche Anwendung erreicht, von wo aus und unter welchen Bedingungen.

Hochsicher

Unsere Plattform basiert auf modernster Verschlüsselung, Zugangskontrolle und bewährten Sicherheitsverfahren.

Starke Verschlüsselung

Wir setzen auf eine leistungsstarke Kombination moderner, von Experten geprüfter kryptografischer Algorithmen.

Ende-zu-Ende Schutz

Sichere Ende-zu-Ende-Verschlüsselung. Private Schlüssel existieren nur auf Ihren Rechnern. Sie behalten die volle Souveränität über Ihre Daten.

Automatische Schlüsselrotation

Um absolute Vertraulichkeit zu gewährleisten, werden die Schlüssel auf allen Geräten regelmässig automatisch ausgetauscht.

Single Packet Authorization

Die Geräte reagieren nur auf authentifizierte Pakete, nicht authentifizierte werden einfach verworfen, ohne den Absender zu informieren.

Zero Trust Network Access

Kontinuierliche Auswertung von Standort-, Zeit-, Geräte- und Sicherheitsinformationen zur Überprüfung des Zugriffskontexts gemäß den konfigurierten Richtlinien.

Präzise Zugriffskontrollen

Mit unserer Policy Engine können Sie genau steuern, worauf einzelne Benutzer und Rechner zugreifen dürfen.